لقد تعرض موقع Facebook للضغوط في الصحافة بسبب أدائه المالي المخيب للآمال وانخفاض أسعار الأسهم. لكن التقارير عن وفاة الشبكة الاجتماعية سابقة لأوانها بعض الشيء. بعد كل شيء ، مليار مستخدم لا يعطسون. حتى لو كان نصف هذا الرقم فقط يسجل الدخول إلى حساباتهم على Facebook كل يوم ، كما تدعي الشركة ، فهناك الكثير من مقل العيون لعرض الإعلانات عليه. أراهن أن

يمكن أن يحدث لك في أي وقت ، أو ربما يكون قد حدث بالفعل: أنت في الحافلة التي تلعب Angry Birds أو تتصفح Facebook على هاتفك ، عندما يقوم شخص ما باختطاف جهازك ، وإغلاق الأبواب المغلقة والانزلاق بعيداً في الحشد. أو للأسوأ ، يأخذك اللص هاتفك من تحت تهديد السلاح. ومع ذلك يحدث ، وليس هناك اللجوء. ذهب هاتفك ، وبينما يمكنك دائمًا شراء هاتف آخر ، فإن جميع معلو

الفيسبوك "يحب" يعني المال. الأفراد والشركات من جميع الأنواع - المشروعة وغير ذلك - يستخدمون تقنيات مختلفة لإقناعكم بالنقر فوق زر الإعجاب الموجود في كل مكان. التسول في الفيسبوك "يحب" أصبح وباء. "إذا حصلت على مليون من الإعجابات ، فسوف أكون شفاء من مرضي النهائي وسأتمكن من تنفيذ خطتي المؤكدة من أجل السلام العالمي!" "إذا لم تعجبك

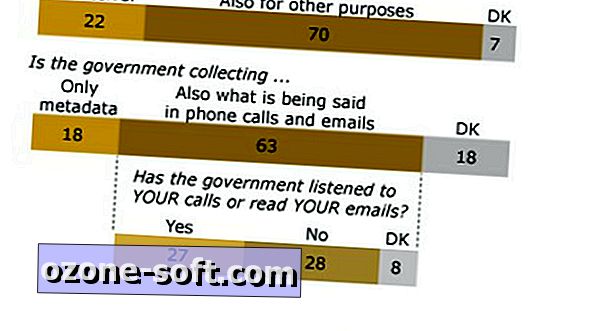

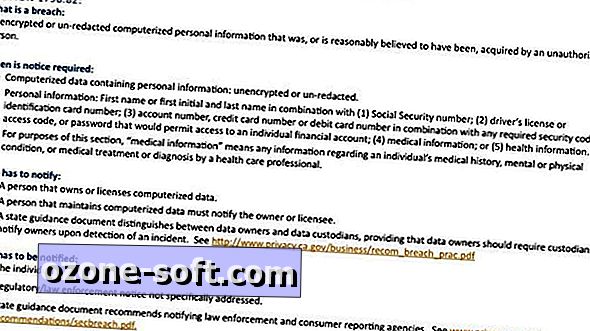

تستمر الهوة بين التكنولوجيا والقانون في الاتساع. من جهة ، توجد مخازن ضخمة من البيانات الشخصية التي تحتفظ بها خدمات الإنترنت التي نستخدمها وأدوات التحليل المتطورة التي تطبقها الشركات لتحقيق الدخل من تلك البيانات. من ناحية أخرى ، يتلمس المدافعون عن الخصوصية إجراءات الحماية القانونية ضد إساءة استخدام تلك البيانات الخاصة - من قبل الوكالات الحكومية والشركات على حد سواء. بغض النظر عن المكا

الكاميرا مسروقة. اسحب صورة تم التقاطها بالجهاز في صفحة ويب ، بينما تبحث خدمة مجانية عن مواقع صور شائعة للصور الأخرى الملتقطة بالكاميرا. إذا نشر اللص صورة تم التقاطها بالكاميرا لحسابه الشخصي ، فسيتم ضبطه. جهاز الكمبيوتر المحمول أو الهاتف الذكي أو الجهاز اللوحي مسروق. قم بتسجيل الدخول إلى حساب Dropbox الخاص بك أو حساب Gmail وابحث عن أحدث عنوان IP يستخدم عند الوصول إلى

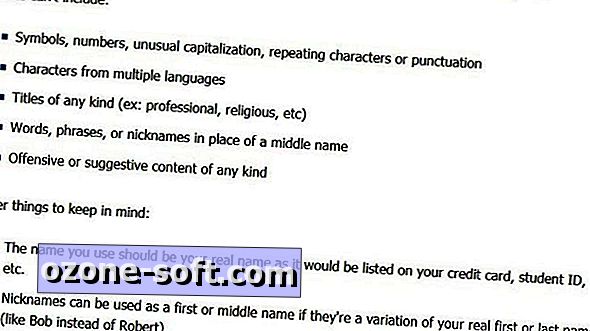

عندما أذهب إلى محل ساندويتش محلي ، لا يهمني ما إذا كان الشخص الذي يأخذ طلبي يعرف عيد ميلادي أو اسم والدتي قبل الزواج. فلماذا تحتاج Google أو بعض المواقع الأخرى التي أسجلها إلى معرفة الكثير عني؟ خاصة وأن الشركة من المرجح أن تقايض وتبيع المعلومات إلى أطراف ثالثة ، تقوم بتجميعها وتحليلها وإعادة تجميعها وإعادة بيعها. لا يوجد شيء جديد حول تقديم معلومات خاطئة عن قصد عند التسجيل للحصول على خدمة ويب - من عنوان بريد إلكتروني رتيب بسيط على طول الطريق إلى اسم زائف. ترتبط الهويات الكاذبة تمامًا بشخصيات مشبوهة ترغب في الاختباء. حصلت رابطة الأسماء المزيفة والجريمة على دف

في يوم الجمعة الماضي ، اتصل بي قارئ اسمه بيتر حول إشعار ظهر عندما حاول تسجيل الدخول إلى حساب مكافآت ماريوت. أشار الإشعار إلى أن شخصًا ما قد حاول اختراق الحساب وأنه يجب عليه تغيير كلمة المرور الخاصة به. بدأ بيتر دردشة حية مع مكتب مساعدة ماريوت وقيل له ما يلي: "جرت محاولات مؤخرًا للوصول غير المصرح به إلى عدد صغير من حسابات الأعضاء عبر الإنترنت. وأشجعك على

وأكبر طرق للتشفير التي تقدمها العديد من خدمات التخزين السحابي هي أن الشركة نفسها تستطيع فك تشفير البيانات. تدّعي "المحميّة" المحميّة على الإنترنت لـ ProtectedText أنّها لا تستطيع فك تشفير النص الذي تحفظه على خوادمها. بالإضافة إلى ذلك ، لا يتطلب ProtectedText أي تسجيل ، وتعد الشركة بعدم تتبعك. كما أنها لا تعرض أي إعلانات ، والتي تقوم بالتتبع الخاص بها. في غياب نموذج العمل جانبا

ما هو المتصفح الأكثر أمانًا؟ فيما يتعلق بالخصوصية ، قد تكون الإجابة Internet Explorer. وفقًا لتحليل الأمان التفاعلي لأمان متصفح NSS لعام 2013: الخصوصية (PDF) ، يتصدر Internet Explorer متصفح Firefox و Chrome من خلال حظر معظم ملفات تعريف ارتباط الطرف الثالث بشكل افتراضي وتقديم قائمة حماية مضمنة للتتبع. من حيث الأمن ، قد يكون الجواب فايرفوكس. عندما قام مارك ستوكلي من مدونة Sophos Naked Security باستطلاع القراء في سبتمبر الماضي عن المتصفح الذي يعتبرونه الأكثر أمانًا ، كان Firefox هو الفائز ال

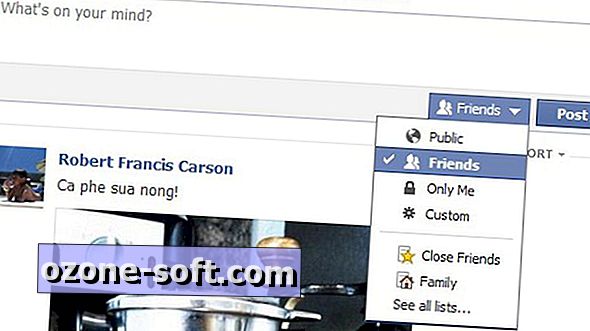

إذا كنت تريد تخصيص خصوصية Facebook الخاصة بك تمامًا ، فمن المتوقع أن تشق طريقك من خلال 40 إدخالات ، كثير منها يتضمن تعليمات متعددة الخطوات لتغيير إعداد واحد. ألن تفضل قضاء وقتك على فيسبوك لمشاركة صور وجبة غداءك السريعة أو مشاهدة مقاطع فيديو من القطط الغاضبة؟ إذا كان الأمر كذلك ، يمكنك تخطي التمرير من خلال الشاشة بعد عرض نص shag-carpet ، بدلاً من ذلك قم بتنشيط معلومات سرية الخصوصية الستة هذه عبر Facebook. سبع نصائح لتأمين حساب فيس بوك الخاص بك 7 صور الخطوة الأولى: رؤية ملفك الشخصي بينما يراه الآخرون بمجرد أن تعرف كيف سيكون إعداد Facebook الحالي قادمًا ، يمكنك تحديد التغييرات التي تحتاج إلى إدخال

لديك بعض الخيارات لحماية خصوصية عمليات البحث على الإنترنت. يمكنك تسجيل الخروج من حساب Google الخاص بك قبل استخدام Google لإجراء بحث. يمكنك استخدام متصفح بديل للحفاظ على عمليات البحث منفصلة عن متصفحك الأساسي. أو يمكنك استخدام خدمة مثل Duck Duck Go. إذا تم تعيينك بطرقك (واستخدام فايرفوكس كمتصفح أساسي لديك) ، وكنت تريد البحث باستخدام Google مثل بقية العالم وترغب في

أصدرت شركة Apple يوم الخميس تحديثات للصفحات والأرقام و Keynote. تضمن التحديث إصلاحًا للأخطاء وتحسينات الميزات في إصدارات iOS و OS X و iCloud.com للتطبيقات. واحدة من هذه الميزات المدرجة في التحديث كانت القدرة على حماية كلمة السر وثائق محددة. بإضافة طبقة إضافية من الحماية إلى مستند بكلمة مرور ، فإنه يضمن أن المعلومات الحساسة لن يتم عرضها إلا من قِبل الأشخاص المعنيين. إن إضافة كلمة مرور إلى مستند iWork - بغض

يعتقد وسيط بيانات واحد كبير على الأقل أني آسيوي يملك قطة وقاربًا ويحب السفر. يبدو وكأنه شخص يقود حياة أكثر إثارة للاهتمام مما أفعل. هذا هو الملف الشخصي الذي كشفته Acxiom عندما قمت بتوصيل اسمي وعنوانه ومعلومات أخرى في خدمة AboutDData.com المجانية للسمسار. تم إصدار الإصدار التجريبي من الخدمة الأسبوع الماضي. Mine هي واحدة من مئات الملايين من الملفات الشخصية التي تبيعها Acxiom للمعلنين والمؤسسات العامة والخ

يحتوي Facebook على العديد من الميزات التي قد يكون من الصعب الاحتفاظ بها بشكل مستقيم. حتى أصحاب الشبكات الاجتماعية ذوي الخبرة يمكنهم أحيانًا الحصول على مشاركة أو مشاركة أو أي إجراء آخر غير صحيح تمامًا. عندما لا يظهر أحد أنشطتك على Facebook كما هو متوقع ، استخدم أحد أدوات الإدارة والتحرير العديدة المتوفرة في الخدمة لإجراء إصلاحات على تحديثات الحالة غير ال

إذا لم تقم بترقية جهاز iPhone أو iPad أو iPod touch إلى iOS 7 ، فليس لدي سوى سؤال واحد: ما الذي تنتظره؟ هذا لا يعني أن الإصدار الجديد من نظام التشغيل المحمول من Apple مثالي. في ما يلي أربعة إعدادات خصوصية لنظام iOS 7 قد ترغب في مراجعتها. 1. مسح وتعطيل المواقع المتكررة لا يمانع بعض الأشخاص في تتبع Apple لموقعهم والاحتفاظ بسجل للأماكن التي يستخدمون فيها أجهزة iOS 7 الخاصة بهم. يجب على البا

يمكن أن يكون Facebook أداة رائعة. يمكنك استخدام الشبكة الاجتماعية للالتقاء بأصدقائك القدامى ، ومقابلة أصدقاء جدد ، والاحتفاظ بنشرة إلكترونية عن حياتك. هناك أيضا بعض السلبيات ، ولكن. بالإضافة إلى الاضطرار للتعامل مع هؤلاء الأصدقاء الذين يشعرون بالحاجة إلى تحديث وضعهم لكل شيء صغير ، فإن أحد أكثر الأمور المزعجة حول Facebook

نظرًا لأن المزيد والمزيد من التطبيقات تتكامل مع Facebook ويشارك كل تطبيق المزيد من نشاطك على الإنترنت في مخططك الزمني ، يجب أن تكون هناك معلومات لا ترغب في مشاركتها. لحسن الحظ ، يمكنك حذف النشاط بسرعة - مثل المقالات التي قرأتها والموسيقى التي تستمع إليها والتعليقات المنشورة وحتى معالم اللعب - باستخدام تطبيق Facebook. ستحتاج إلى الانتقال إلى ملفك الشخصي أو المخطط الزمني. أثناء وجوده ، مرر الصور المصغرة حول ، والأصدقاء ، والصور حتى تظهر لك صورة مصغرة لسجل النشاط. بمجرد تحديد سجل النشاط ، ستتمكن من عرض أي نشاط غير مرغوب فيه أو تعديله أو حذفه من مخططك الزمني

يعد تعديل أذونات حساب Google دوريًا طريقة ذكية لضمان الحفاظ على أمان حسابك. عند القيام بذلك ، يمكنك عرض التطبيقات التي منحت الإذن للوصول إلى حساب Google الخاص بك (ومعلوماتك الشخصية). يمكنك دائمًا مراقبة أذونات حساب Google وتعديلها من موقع الويب ، أو إذا كنت من مستخدمي Android ، يمكنك إجراء ذلك مباشرةً من جهازك. لن ي

الفيسبوك تمسك بها عليك. انظر ، عندما يرسل لك صديق رسالة خاصة ، ستتلقى إخطارًا في خلاصة الرسائل الخاصة بك (والتي ، إذا كنت مثل بعض الأشخاص الذين أعرفهم ، لا تهتم أبدًا بالتحقق). اعتمادًا على إعداداتك ، قد تحصل أيضًا على بريد إلكتروني. ومع ذلك ، ماذا يحدث عندما يرسل لك شخص لا تعرفه رسالة على Facebook؟ تبقى الشبكة أ

اقترحت دراسة أعدها بائع البرمجيات الأمنية Avast أن خيار إعادة ضبط المصنع المدمج في نظام التشغيل Android ليس فعالًا في التخلص من بياناتك الشخصية من الأجهزة القديمة. اشترت الشركة 20 هاتفًا ذكيًا يعمل بنظام Android على موقع eBay واستطاعت استرداد أكثر من 40000 صورة و 750 بريد إلكتروني ورسائل نصية و 250 جهة اتصال ، بالإضافة إلى هويات أربعة من مالكي الأجهزة السابقين ، وحتى طلب قرض مكتمل. مما زاد الطين بلة ، كان موظفو أفاست يستخدمون برنامج استعادة البيانات المتوفر بسهولة لإنجاز المهمة. في الوقت الذي تقدم فيه Avast والشركات الأخرى أدوات حذف البيانات ، هناك خطوات أخرى يمكنك اتخاذها لتأمين بياناتك الشخصي

أرسلت إدارة الخدمات العامة مؤخرًا تنبيهًا عبر البريد الإلكتروني لمستخدمي نظام إدارة الجوائز (SAM) ، حيث أبلغوا أن ثغرة أمنية كشفت أسماء المستخدمين وأرقام تعريف دافعي الضرائب (TINs) وأرقام معلومات شركاء التسويق والحساب المصرفي المعلومات إلى "[ص] مستخدمي SAM على سبيل المثال مع حقوق مسؤول الكيان وحقوق تسجيل الكيان المفوض." حذر الإشعار من أن "الناشطين الذين يستخدمون أرقام الضمان الاجتماعي الخاصة بهم بدلاً من رقم التأمين الضريبي (TIN) لأغراض التعامل مع الحكومة الفيدرالية قد يكونون أكثر عرضة لخطر سرقة الهوية المحتملة". كما تم توفير رابط لصفحة على موقع الوكا

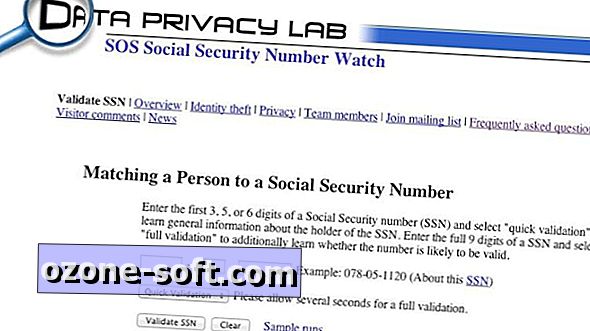

اللصوص الهوية هم أكثر نشاطا من أي وقت مضى. في عام 2012 ، تلقت لجنة التجارة الفيدرالية أكثر من 2 مليون شكوى من المستهلكين بشكل عام ، وللسنة الثالثة عشرة على التوالي ، كانت سرقة الهوية هي أكثر فئات الشكاوى شيوعا: 369.132 تمت إضافة تقارير سرقة الهوية إلى شبكة Sentinel الخاصة بالمستهلكين في FTC في السنة ، زيادة بأكثر من 30 في المئة من عام 2011. في الأسبوع الماضي ، أصدرت FTC كتاب

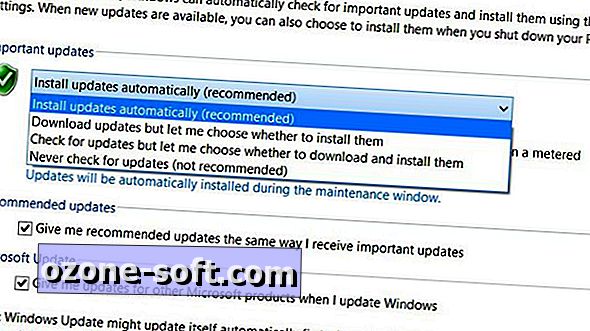

إن خطر إصابة جهاز كمبيوتر متصل بالإنترنت ببرامج ضارة لن يكون قابلاً للاختزال أبداً إلى الصفر. إنها فقط طبيعة البرامج التي تحدث الأخطاء. عندما تكون هناك أخطاء في تصميم البرامج ، هناك أشخاص يستغلون تلك الأخطاء لصالحهم. أفضل ما يمكن أن يأمله مستخدمو الكمبيوتر الشخصي هو التقليل من فرص الإصابة والتخفيف من الأضرار التي يمكن أن تلحقها قطعة من البرامج الضارة - سواء كانت تهدف إلى سرقة بيانات المستخ

بعد شهرين من تقديم التحقق ثنائي العوامل لمستخدمي حسابات Premium ، قام Evernote بجعله متاحًا لجميع المستخدمين. عند تمكين ميزة الأمان هذه ، ستحتاج إلى إدخال كلمة المرور مع رمز التحقق المُرسَل إلى هاتفك المحمول من أجل تسجيل الدخول إلى حسابك. ما يعنيه هذا هو أنه إذا حصل شخص ما على كلمة مرور Evernote الخاصة بك ، فسيحتاج هذا الشخص الشنيع أيضًا إلى امتلاك هاتفك للوصول إلى بياناتك. لتمكين التحقق من عاملين ، قم بتسجيل الدخو

يمكن لـ Amazon Cloud Player تنزيل مكتبة الموسيقى الخاصة بك وتنزيلها إلى ما يصل إلى 10 أجهزة كمبيوتر وأجهزة محمولة ، وهو ما يعد بالنسبة لبعض المستخدمين أكثر من كافٍ. ولكن إذا كنت مدمنًا تقنيًا و / أو شاركت هذه المكتبة مع أفراد عائلتك ، فقد تندهش من سرعة الوصول إلى هذا الحد. في الواقع ، إذا كنت تملك جهاز كمبيوتر ، وهاتفًا ذكيًا ، وجهازًا لوحيًا ، وصندوق Roku ، وطرازًا متأخرًا من طراز فورد (على محمل الجد) ، فقد تكون بالفعل في منتصف الطريق إلى حد أجهزتك. بالنسبة لي ، كان

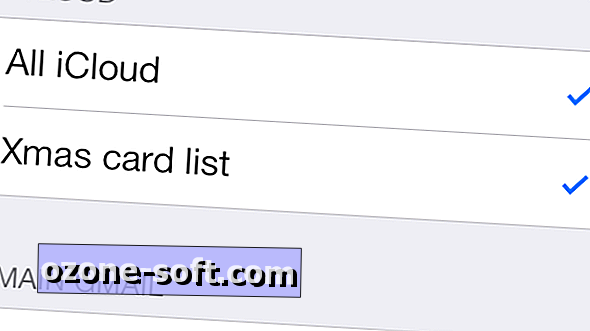

أريد أن تحتوي قائمة جهات اتصال iPhone على جهات اتصال الهاتف فقط. أنا بحاجة إلى أي أصدقاء الفيسبوك ولا اتصالات البريد الإلكتروني المدرجة. ومع نظام التشغيل iOS 7 ، توجد طريقة سهلة لإخفاء جهات اتصال البريد الإلكتروني من قائمة جهات الاتصال الخاصة بك. لقد تناولت سابقًا كيفية إزالة أصدقاء Facebook من قائمة جهات الاتصال الخاصة بك ، وظلت هذه العملية كما هي بالنسبة إلى iOS 7. بالنسبة إلى جهات اتصال البريد الإلكتروني ، هناك طريقة أسرع وأسهل م

هناك 70 تطبيقًا يدخل إلى حسابي على Facebook. لم أكن أعرف ذلك قبل أن أقوم MyPermissions بمسح حسابي. باستخدام هذا التطبيق المجاني لأجهزة iPhone أو Android ، يمكنك تتبع التطبيقات التي يمكنها الوصول إلى ملفات التعريف المختلفة على الإنترنت ، بما في ذلك Facebook و Twitter و Google و Yahoo و Dropbox و Instagram و Foursquare و Flickr. لا يقوم التطبيق بأي شيء لا يمكنك فعله مباشرة على صفحة الأذونات الخاصة بحساب معين ، ولكنه يعمل بمثابة لوحة تحكم ملائمة لمراقبة التطبيقات التي يمكنها الوصول إلى حساباتك والتح

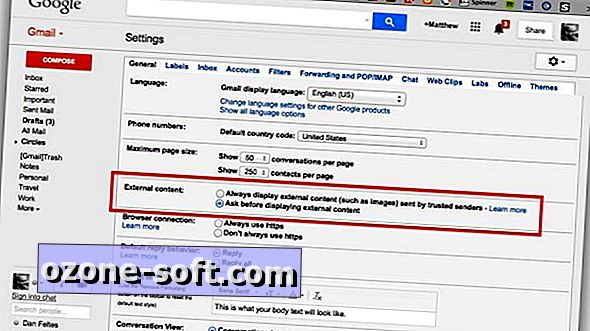

يعرض Gmail الآن الصور افتراضيًا. لن تظهر رسائل البريد الإلكتروني بعد الآن مع وجود الخط في الجزء العلوي الذي يقول "الصور غير معروضة" مع رابط لعرض الصورة أو الصور المضمنة. ستستخدم Google الآن خوادمها البروكسي الخاصة لعرض الصور بدلاً من إرسالها مباشرة من خادم مضيف خارجي خاص بها ، مما يحميك من التطفل ع

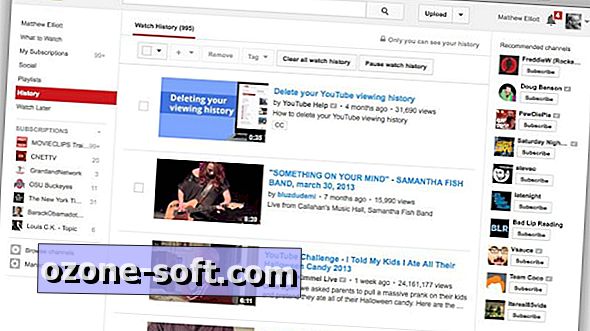

يبدو أنه مع تحديث + Google الأخير ، أوقف YouTube إصبعك عن زر الإيقاف المؤقت في سجل المشاهدة. يتتبع YouTube مقاطع الفيديو التي تشاهدها ، ويقدم قائمة ملائمة إذا كنت تريد العودة إلى مقطع فيديو تذكرت بشكل غامض مشاهدته في الماضي. إذا توقفت هذه الميزة مؤقتًا قبل تحديث YouTube هذا الشهر ، فسيتم عرض سجل المشاهدة مرة أخرى. يكون سجل المشاهدة قابلاً للعرض فقط من حسابك ، ولكن هذا لا يعني أن صد

في اللحظة التي تقوم فيها بتنزيل وتثبيت iOS 8 ، وهو أحدث إصدار من نظام التشغيل المحمول من Apple لأجهزة iPhone و iPad ، يجب أن تأخذ في اعتبارك خطوات الخصوصية هذه من أجل قفل جهازك. يحتوي iOS 8 على عدد من الميزات الجديدة المرتبطة بموقعك. كما أن لديها إعدادات خصوصية جديدة ، مما يسمح للمستخدمين بتحديد مدة تخزين البيانات ، مثل ميزات انتهاء صلاحية الرسائل وإعدادات التصفح الخاصة الجديدة. 30 نصيحة يجب

تم تمكين سجل المواقع لخرائط Google ولم أكن أعرف ذلك. لقد وجدت أنه من المثير للاهتمام معرفة المواقع التي سجلتها Google لي على مدار الأسبوع أو الشهر أو السنة الماضية ، ولا أخطط لتعطيل الخدمة. تنص Google على أن خريطة سجل المواقع خاصة وأنها مرئية لك فقط ، ولكن من الجيد معرفة أنه يمكنني حذف أجزاء من سجل المواقع الخاص بي أو كلها ، با

بدأت Google هذا الأسبوع في تحذير مستخدمي "الهجمات التي ترعاها الدولة" - إذا اكتشفت Google محاولات ضارة للوصول إلى حسابك ، فسيظهر تحذير بارز في أعلى صندوق بريد Gmail الخاص بك. مخيف ، ولكن لا تعني التحذيرات بالضرورة أن الهاكر المرتبط بالحكومة دخل إلى حسابك. بدلاً من ذلك ، ربما تم استهداف حسابك ببس

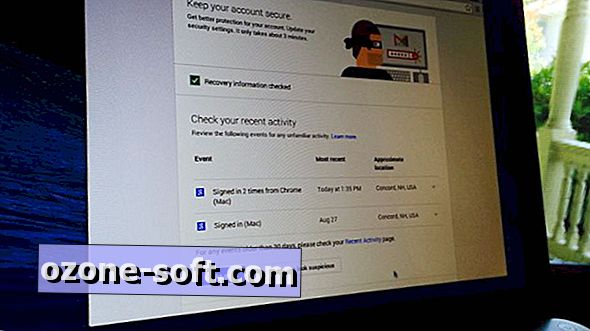

ما مدى أمان حسابك في Google؟ على سبيل المثال ، هل قمت بإعداد التحقق من خطوتين؟ هل تعرف التطبيقات التي سمحت لها بالوصول إلى حسابك؟ هل معلومات تحديث حسابك حديثة في حالة قفل حسابك؟ هذه الأسئلة مهمة لأي مستخدم من مستخدمي Google ؛ والأكثر من ذلك يجب على Google أن تقيم في مركز الكون الرقمي الخاص بك. ولحسن الحظ ، سهلت Google عملية التحقق من خمسة إعدادات أمان مهمة حتى تتمكن من التأكد من أن حسابك آمن. توجه إلى صفحة إعدادات الأمان لحسابك وسترى أنه تمت إضافة لوحة جديدة بعنوان "تأمين حسابك". انقر على الزر &qu

إذا قمت بمنع الوصول إلى جهاز الكمبيوتر الخاص بك بكلمة مرور ، فستفقد طريقة بديلة (وأكثر أمانًا) لتأمين جهاز الكمبيوتر الخاص بك. يقوم Predator ، وهو برنامج Windows مجاني ، بتحويل محرك أقراص USB إلى مفتاح يقوم بتأمين جهاز الكمبيوتر الخاص بك عند إزالته. لإلغاء قفل جهاز الكمبيوتر الخاص بك ، سيكون عليك توصيل محرك أقراص USB مرة أخرى. (تحدث عن وجود أمان على غرار وكيل سري). سيتم ضرب أي شخص يحاول الوصول إلى جهاز الكمبيوتر الخاص بك دون محر

ليس كل لحظة تحتاج إلى أن تكون مشتركة على شبكة الإنترنت. لكنك لن تعرف ذلك من خلال النظر إلى شركات مثل Facebook و Google و Twitter. أصبح من الصعب بشكل متزايد أن تكون على الإنترنت والحفاظ على خصوصيتك. إليك بعض النصائح لمساعدتك في التحكم في ما تشاركه عبر الإنترنت. سيقوم Eric Franklin بتشغيل ما تحتاج إلى معرفته للانتقال تمامًا من شبكة

لطالما قدمت Apple عملية التحقق من خطوتين لحسابات iCloud ، ولكن كان هناك عائق إضافي للوصول إلى حسابك. تمت المطالبة بالتغيير بعد تسرب صور المشاهير الأخير. دفعت حادثة مؤسفة شركة Apple إلى تأمين حسابات iCloud للمستخدمين باستخدام كلٍّ من كلمة المرور بخطوتين وكلمات مرور خاصة بالتطبيقات. تم تطبيق التغيير الذي يتطلب كلمات مرور خاصة بالتطبيق في 1 تشرين الأول. بالنسبة إلى تلك كلمات المرور غير المألوفة ، يتم استخدام كلمات المرور الخاصة بالتطبيق عندما لا يدعم أحد التطبيقات أو الخدمات التي تحاول تسج

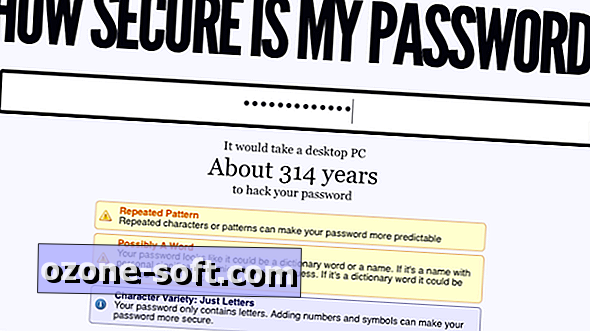

كلمات المرور - خاصة تلك التي لا تدعمها عملية التحقق المكونة من خطوتين - هي خطوط دفاعك الأخيرة ضد أعين المتطفلين. سيساعدك هذا الدليل على فهم كيفية كشف كلمات المرور هذه ، وما الذي يمكنك فعله لإبقائها محجوزين. كيف يتم كشف كلمات المرور؟ قبل التعمق في كيفية إنشاء كلمات مرور آمنة ، من المهم أن تفهم سبب احتياجك إلى كلمة مرور فائقة البدء بها. بعد كل شيء ، قد تفكر ، "من ا

يبدو أن الأوقات الصعبة تجعل الناس أكثر عرضة للحيل التي تهدف إلى فصلهم عن أموالهم ومعلوماتهم الشخصية. على الأقل نصف قائمة BBB Online لأكبر 10 حيل في عام 2010 تحدث كليًا أو جزئيًا عبر الإنترنت. أفضل طريقة لتجنب الوقوع ضحية من المحتالين هو أن تكون حذرا للغاية حول من تثق به. فيما يلي خمس طرق لحماية نفسك من الهجمات على حساباتك المصرف

مع اقتراب موسم العطلات ، أصبح التسوق عبر الإنترنت خيارًا جذابًا للاستيلاء على الكثير من الصفقات. مثل أي معاملة ، هناك مشاكل أمنية يجب وضعها في الاعتبار عند الشراء عبر الإنترنت ، ولكن مع بعض الحس السليم يمكنك تقليل المخاطر. حتى إذا كنت تعتبر نفسك متسوقًا متجددًا عبر الإنترنت ، فستستحق تذكيرك دائمًا للتأكد من أن تجربتك هي الأكثر أمانًا. نصائح عامة لا ترسل تفاصيل بطاقتك الائتمانية عبر البريد الإلكتروني

عندما يحدث خرق أمني كبير مثل Heartbleed ، أشارك في حوار داخلي في محاولة لتحديد ما إذا كان من المتعذر تغيير كلمات المرور الضعيفة التي تعترف بها. ينتهي النقاش إلى هذا السؤال: هل يتعرض اختراق بعض حساباتي لخطر اختراق أكبر من الوقت والجهد المطلوب لتغيير كلمات المرور الخاصة بي؟ مع Dashlane ، لم يعد عليّ أن أجرب الأرقام لتحديد ما إذا كنت سأحتاج إلى تغيير كلمات المرور الخاصة بي. اليوم ، أصدرت ميزة جديدة تسمح لك بتغيير كل أو بعض كلمات المرور الخاصة بك مع بضع نقرات بالماوس. Dubbed Password Changer ، ميزة جديدة في الإصدار التجريبي ومتاحة لأجهزة الكمبيوتر الشخصية وإصدارات Mac من Dashlane ؛ سوف يأتي إلى تطب

لنبدأ بالسبب. السبب وراء استخدام مدير كلمات المرور هو وجود شقين: فهو يجعل حياتك على الإنترنت أكثر أمانًا - وأسهل في العملية. يخزن مدير كلمات المرور كلمات المرور الخاصة بحساباتك وملفاتك الشخصية المتعددة على الإنترنت ويوفر عليك أن تتذكرها وتدخلها في كل مرة تزور فيها موقعًا محميًا بكلمة مرور. بدلاً من ذلك ، يتم تشفير كلمات المرور الخاصة بك واحتفظ بها بواسطة مدير كلمات المرور ، والتي تحميها بعد ذلك باستخدام كلمة مرور رئيسية. نظرًا لأنه يتم حفظك من الاضطرار إلى تذكر جميع كلمات المرور الخاصة بك ، فسوف تكون أقل إغراءً بسبب الفك

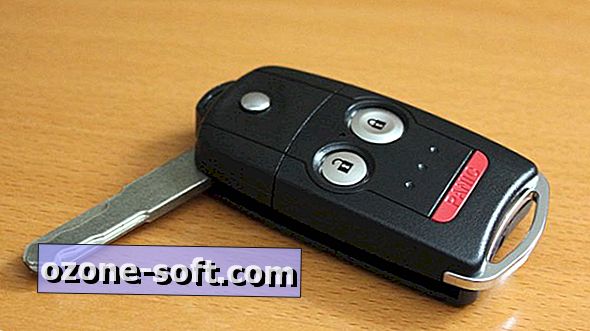

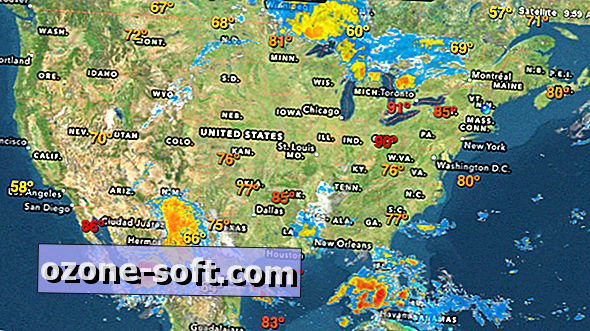

درجة الحرارة داخل سيارتك يمكن أن تصبح ساخنة للغاية في الأيام المشمسة ، بغض النظر عن درجة الحرارة في الخارج. عندما تصل إلى سيارتك وهي ساخنة ، ما هو أول شيء تقوم به؟ أنت تخفض النوافذ وتفجر مكيف الهواء ، صحيح؟ ميزة مريحة كانت موجودة منذ عدة سنوات ، لكنها لا تزال غير معروفة لكثير من مالكي السيارات ، وهي القدرة على خفض النوافذ باستخدام جهاز التحكم عن بعد الرئيسي. يتيح لك ذلك البدء في تبريد سيارتك دون الحاجة إلى البدء أولاً. ما لم تخبرك وكالة بيع السيارات عن هذه الخدعة أو أنك تقرأ أدلة من أجل المتعة ، ربما لم تكن على علم بهذه الحيلة القديمة. تتضمن الخدعة عادة الضغط على زر إلغاء القفل عن بعد ، والإفرا

عندما تدرك أن جهازك قد اختفى ، فستفكر على الأرجح في نوع المعلومات الشخصية التي يمكن الوصول إليها عبر الجهاز ، والصور التي حفظتها عليها ، وتكلفة استبدالها. إذا كنت قد حاولت بالفعل استعادة الجهاز مع مدير جهاز Android (أو Android الخاص بصديقك) ، فقد حان الوقت للاتصال بالشرطة وموفر الخدمة اللاسلكية للإبلاغ عن الموقف. قد يطلب مشغل شبكة الجوّال تقريرًا من الشرطة لإثبات أن الجهاز مفقود بالفعل. بالإضافة إلى المظهر ، والمظهر النموذجي والمرئي ، قد تطلب الشرطة والناقل الخاص بك من هوية جهاز المحطة المتنقلة الدولية (IMEI) للمساعدة في تحديد الجهاز. هذا رقم فريد ل

تعد كلمات المرور طريقة حياة لكل شخص يستخدم أي نوع من البرامج تقريبًا. لا يوجد أي بديل قابل للتطبيق وشيك الحدوث: قارئات بصمات الأصابع ، الماسحات الضوئية لشبكية العين ، التعرف على الصوت ، ورموز USB كلها لديها قيود. لا شيء بسيط وباهظ الثمن كسلسلة قديمة من ضربات المفاتيح. تحتاج خدمات الويب ومديرو الشبكات دائمًا إلى الحد الأدنى من صعوبة كلمة المرور لمنع التقنيات القياسية لتكسير كلم

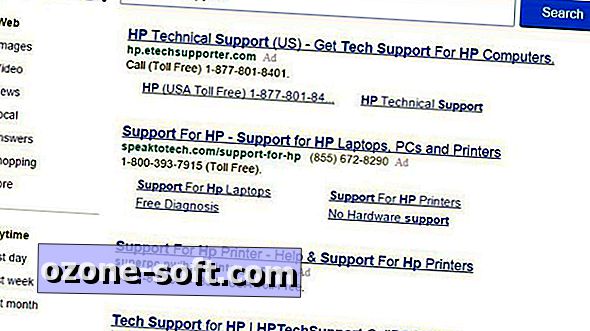

يبدو ذلك غير مؤذٍ بما يكفي: لن تطبع الطابعة ، لذا تضرب محرك البحث المفضل لديك وابحث عن رقم دعم فني لشركة تصنيع الطابعة. هذه أسرع طريقة للعثور عليه ، أليس كذلك؟ اسمح لي بربط قصة حقيقية تمت مشاركتها معي للتو: لقد واجهت صعوبة في الطباعة من الكمبيوتر المحمول إلى طابعة HP اللاسلكية ، والتي كانت تعمل قبل يومين فقط على ما يرام. دعا خط مساعدة HP وكان تجربة أكثر غرابة. في السابق ، عندما قمت بتثبيت الطابعة لأول مرة ، أتيحت لي أفضل اتصال على الإطلاق ، وتمكنا من حل المشكلة. كانت هذه الدعوة من بين الأسوأ. ربط الفني في جهاز الكمبيوتر الخاص بي عن بعد ، وقم بتنزيل برنامج يقوم بالتحقق

من الأفضل دائمًا أن تكون آمنًا من الأسف. خاصة عندما يتعلق الأمر بمعلوماتك الشخصية. إن الحفاظ على معلوماتك آمنة عبر الإنترنت يتطلب منك المزيد من الوقت والاهتمام ، لكن ما تخسره في لحظات ستجعلك تشعر براحة البال بالتأكيد. اتبع الخطوات أدناه لزيادة الأمان عبر الإنترنت. حماية كلمة المرور الخاصة بك بالتأكيد ، من غير المحتمل أن تقوم بمشاركة كلمة المرور الخاصة بك بشكل مفتوح مع أشخاص لا تثق بهم ، ولك

طرح قارئ يعلق على سؤال وجواب حول الارتفاع في التتبع السلوكي للإعلان المستهدف سؤالًا كبيرًا: كيف يتصفح المرء المواضيع الحساسة دون أن يتم تتبعها عبر ملفات تعريف الارتباط؟ بالنسبة لمعظم أنشطة الويب ، لن يزعج الكثير من الناس الإعلانات المزعجة للسيارات أو حتى كريم حب الشباب إذا كانوا يقرأون الأخبار حول أحدث موقع Tesla أو زيارة مواقع الويب الخاصة بالأمراض الجلدية. ولكن ماذا عن عندما يقوم شخص ما بالبحث عن حالة طبية وراثية أو محرجة لا يرغب المرء في الكشف عنها للمعلنين أو متصفحي الكتف أو الأسوأ من ذلك ، شركات التأمين؟ وضع الخاص قد ترغب في البدء من خلال الاطلاع على الويب في الوضع الخاص. يتيح لك التصفح ال

بنيت جوجل أداة جديدة في مكافحة التصيد. تعمل إضافة كلمة مرور تنبيه Chrome المجانية على تتبع مكان إدخال كلمة مرور حساب Google وتنبيهك عند إدخاله في مكان آخر غير accounts.google.com. يؤدي هذا إلى أمرين: فهو يمنعك من إعادة استخدام كلمة مرور Google على المواقع الأخرى ، ويحميك إذا أدخلت كلمة المرور على موقع يتظاهر بأنه Google لجمع معلوماتك الخاصة ، وهي ممارسة تُعرف أيضًا باسم التصيّد الاحتيالي . بالنسبة إلى التمهيدي السريع ، يكون التصيّد الاحتيالي عندما تطرح مجموعة أو فرد كشركة أو مؤسسة شرعية للحصول على معلوماتك الحساسة ، مثل كلمات المرور أو أرقام الضمان الاجتماعي أو أرقام بطاقات الائتمان. في هجوم ال

يتم تأمين كلمات المرور الخاصة بك آمنة وسليمة داخل مدير كلمة المرور الخاصة بك ، أليس كذلك؟ حسنًا ، ولكن ماذا عن صندوق البريد الوارد؟ ربما لم تفكر أبدًا في كلمات المرور التي قد تكون عالقة في البريد الإلكتروني المنسي لفترة طويلة. على سبيل المثال ، ماذا لو نسيت كلمة مرور وطلبت تذكيرًا؟ هل حذفت البريد الإلكتروني الذي قدمته؟ وبالمثل ، قد تظهر كلمة مرور النص العادي في رسالة تأكيد إلكترونية عند قيامك بالاشتراك في

يوفر المصادقة بخطوتين (أو اثنين من العوامل ، كما تسمى أحيانًا) (2FA) وسيلة للحفاظ على أمان حسابك. تتطلب عملية الوصول إلى حسابك كلمة المرور الخاصة بك ورمز قصير يتم إرساله عادةً كرسالة نصية إلى رقم هاتفك. تتمثل النتيجة النهائية في أن أي شخص يحاول الوصول إلى حسابك سيحتاج إلى الحصول على كل من كلمة المرور والوصول الفعلي إلى جهازك لتعطيل حساباتك. إذا كانت خدمة Th