أخذني صديق إلى مهمة الأسبوع الماضي لمقالة كتبتها في يناير الماضي لمنع Google من تتبعك عند البحث. حل بديل له: "فقط استخدم بنج."

لقد جعلني ذلك أفكر في طرق أخرى لا تستدعي التفكير للأمن والتي تقرب أنفها من النصائح التقليدية (وغالباً ما تكون ملتهبة وتستغرق وقتا طويلا) من الخبراء.

ابحث بدون آثار أقدام عبر محركات البحث "الأخرى"

يتطلب تصفح الويب مجهول الهوية حقًا استخدام خدمة VPN التي تحظر عنوان IP الخاص بك بالإضافة إلى المعلومات الشخصية الأخرى. (لمزيد من الشبكات الظاهرية الخاصة ، اطلع على النصيحة أدناه). إذا كنت تريد منع تسجيل أي بحث في سجل بحث الويب من Google ، فاستخدم خدمة بحث مختلفة.

يستخدم كل محرك بحث مزيجًا فريدًا من العوامل للعثور على الصفحات ذات الصلة بالشروط التي تدخلها ، مما يثبت أن هناك العديد من الطرق إلى المعلومات التي تحتاجها. لإجراء اختبار غير علمي ، استخدمت Google و Bing ومحرك البحث MetaSex Ixquick للبحث عن ثلاثة أجزاء غير ذات صلة من المعلومات: اسم رئيس بلدية Terre Haute، Ind .؛ تذاكر الطيران بدون توقف من نيويورك إلى باريس. والمدينة التي توفي فيها كريستوفر كولومبوس. (لا ، أنا لا أخطط لعطلتي المقبلة.)

لاحظ أن Ixquick لا يسجل عنوان IP الخاص بك عند البحث.

أدرج كل من غوغل وبينغ دوق بينيت في منصب عمدة تيري هوت في اقتراحاتهما المقدمة ، لذا لم أضطر حتى للضغط على Enter للعثور على اسم السيد بينيت المشرّف. وأظهر الإدخال الثالث في الصفحة الأولى من نتائج البحث Ixquick اسم عمدة في ملخصها.

وكما تتوقع ، كان التباين الأعظم في النتائج بين خدمات البحث الثلاثة في اختباري غير الرسمي هو الاستعلام عن السفر جواً. ومع ذلك ، أشارت النتائج الأعلى غير المدركة التي تم إرجاعها من خلال المواقع الثلاثة إلى أسعار قابلة للمقارنة.

ملخص النتيجة التاسع الذي قدمته شركة Google المدرجة في بلد الوليد ، هي المدينة التي توفي فيها كولومبوس (في 20 مايو 1506 ، عن عمر 55 عامًا). تم عرض اسم المدينة في ملخص النتيجة الثالث الذي تم إرجاعه بواسطة Bing ، وتم تقديم السادس من قبل Ixquick.

يستخدم معظم الأشخاص Google للبحث في الويب عن هذه العادة ، وليس بالضرورة لأن Google أسرع أو ينشئ نتائج أكثر دقة (ربما يفعل ذلك ، أو ربما لا يحدث). ومع ذلك ، فإن أسهل طريقة للبحث دون تسجيل Google هو استخدام محرك آخر.

قدّم كلمات مرور قوية استنادًا إلى ما تعرفه بالفعل

يرشدنا بعض خبراء الأمن إلى كتابة كلمات المرور الخاصة بنا. يقول آخرون إنك لا تكتب كلمات المرور مطلقًا أو تشاركها مع أي شخص باستثناء موظف تكنولوجيا المعلومات المحلي الذي تتعامل معه.

في منشور من ديسمبر الماضي ، وصفت كيفية إتقان فن كلمات المرور ، وفي عام 2008 ، قدمت ما أشرت إليه بكل تواضع باسم وصايا كلمة المرور.

ذكرت هاتان الوظيفتان برامج إدارة كلمات المرور ، والتي تعرض تخزين كلمات المرور الخاصة بك بشكل آمن ، وتوليد كلمات مرور قوية لا تحتاج إلى تذكرها ، ومنع إعادة استخدام كلمة المرور نفسها من خلال توفير كلمة مرور فريدة لكل خدمة تقوم بتسجيل الدخول إليها.

في حين أن هذه المرافق لديها الكثير من المعجبين ، أقول: "شكرًا ، ولكن لا شكرًا". مديرو كلمات المرور ليسوا أقل أمانًا من البرامج الأخرى التي تخزّن معلوماتك الحساسة. الأمر فقط أنني لم أشعر أبدًا بالحاجة إلى برنامج مخصص لإدارة كلمات المرور.

أفضّل إنشاء كلمات مرور قوية استنادًا إلى عبارات يسهل تذكرها. على سبيل المثال ، حَفَظ الجميع بعض أغاني الحضانة أو القصيدة أو كلمات الأغنية. ببساطة استخدم الحرف الثالث من كل كلمة في سطر أو اثنين (إما تخطي الكلمات أقصر من ثلاثة أحرف أو استخدام الحرف الأخير أو الوحيد في هذه الكلمات).

تطبيق هذا النمط على الخطوط الافتتاحية لبروس سبرينغستين في "طريق الرعد" يخلق كلمة المرور هذه: eroarsei. اجعله أقوى من خلال إضافة السطر الثاني و عكس الخطين: kasenrersedaeroarsei.

الآلة الحاسبة في How Secure Is My Password؟ وأشار إلى أن أول كلمة من كلمتين سرعتين ستتطلب 52 ثانية فقط من الكراك ، لكن الثانية تتطلب 1500000000 سنة لفكها أو إعطائها أو التقاطها.

كلما قمت بتسجيل الدخول إلى خدمة معينة ، كلما زادت سرعة إدخال كلمة مرور ذاك. لقد استخدمت إصدارًا من هذا النمط لسنوات مع بعض الخدمات التي أكررها (تذكر تغيير كلمة المرور كل بضعة أشهر ، بالطبع) ، ولم يخترقها أحد بعد.

ربما لاحظت أن كلمات المرور الناتجة هي جميع الأحرف الصغيرة والمحررة من الأرقام أو أحرف أخرى غير مقيمة. الخدمات التي تتطلب مزيجًا من الأحرف العلوية والسفلية والأرقام و / أو أحرف nonalpha هي مكرهة ويجب حظرها. من الأسهل على المستخدمين وآمنين بما يكفي لطلب 14 رمزًا غير متكرر وغير متكرر لا توجد في أي قاموس.

قم بتسجيل الدخول إلى خدمة VPN مجانية

إن جهاز الاتصال اللاسلكي المتوسط الخاص بك على دراية بتقنية الشبكة الافتراضية الخاصة (VPN) ، التي تستخدمها المؤسسات لإنشاء اتصالات إنترنت آمنة من وإلى شبكاتها الخاصة. كما تعرف الشركات ، لا يوجد شيء مثل VPN لمنع التطفل.

الجانب السلبي من VPN هو أن التشفير عادةً ما يؤدي إلى إبطاء ارتباط الشبكة. تعمل خدمات VPN المجانية أيضًا على تقييد تنزيلاتك بمبلغ معين في اليوم. في منشور من فبراير 2011 كتبت عن برنامج SecurityKiss المجاني القائم على OpenVPN.

اختبرت في فبراير الماضي الإصدارات المجانية من ProXPN و OpenVPN's Private Tunnel ، ولكن كما ورد في هذا الموقع ، لم يكن أي من البرنامجين عمليًا للاستخدام اليومي. الغرض من الترقيات المجانية هو إغراءك بالدفع مقابل إصداراتهم المحترفة.

ومع ذلك ، إذا كنت تستطيع العيش مع قيود التنزيل وسرعة الوصول ، فإن VPN المجانية هي أبسط طريقة للتأكد من أنك تتصفح بشكل خاص.

قفل هاتفك ، من فضلك!

تسرق سرقات الهواتف الذكية بشكل أسرع من سعر سهم شركة أبل (حسناً ، على الأقل كان السهم يرتفع قبل مشاكل الإنتاج الأخيرة للشركة ، كما أفادت صحيفة المستثمر اليومية).

أحد الأسباب التي يستهدفها اللصوص الهواتف الخلوية الراقية هو مدى سهولة إعادة بيع الأجهزة. إذا لم تكن قد أمّنت هاتفك وأضفت تطبيقًا مجانيًا لإزالة البيانات عن بُعد ، فقد يستخدم اللص المعلومات الشخصية التي خزنتها على الهاتف أو يبيعها.

في منشور آخر الشهر الماضي ، وصفت كيفية منع سرقة الهاتف والكمبيوتر اللوحي. فحصت متابعة المتابعة ميزات الأمان في هواتف Android و Windows.

قصص ذات الصلة

- سيمانتيك: يبيع المجرمون الروس ويب 'وكيل' مع backdoors

- قراصنة البيانات بعد من عشرات من خوادم الكلية مخترق

- تزايد الهجمات السيبرانية في الشرق الأوسط على مستخدمي Google

معظم الناس لا يعتقدون أن أقفال شاشة الهاتف الذكي تستحق الجهد. بالنسبة لي ، فإن أقفال الشاشة تشبه أحزمة الأمان في السيارات التي نحن أفضل حالاً عندما يستخدمها الناس. إذا كان هاتفك يسرق ، يفيدك القفل بشكل مباشر ، لكن الجميع يستفيد بشكل غير مباشر لأنه مع مرور الوقت ، تفقد الهواتف المسروقة بعض من قيمتها (مثل استخدام حزام الأمان يقلل في النهاية تكاليف الرعاية الصحية ومعدلات التأمين على السيارات).

من المرجح أن تكون الهواتف المحمولة المسروقة أقل قيمة من اللصوص بمجرد أن تبدأ الخدمات الخلوية الرئيسية في منع إعادة تنشيط الأجهزة عن طريق سجل الهاتف المسروق الموعود للنصف الثاني من عام 2013 ، وفقًا لصحيفة وول ستريت جورنال.

جميع شركات الطيران الرئيسية لديها سجل خاص بها للهاتف المسروق ، لذلك تأكد من الإبلاغ عن هاتفك الذي تم سرقته ومسح بياناته عن بُعد بأسرع ما يمكن. قد تكون الهوية التي تحفظها ملكًا لك.

استفد من تحديثات البرامج التلقائية

منذ وقت ليس ببعيد ، أوصى العديد من خبراء أمان الكمبيوتر بتنزيل تحديثات Windows تلقائيًا ، لكن انتظروا يومًا أو يومين قبل تثبيتها فقط في حالة تسبب التحديثات في المزيد من المشكلات أكثر من حلها.

اليوم ، خطر التعرض للضرر من قبل تحديث البرامج السيئ أقل بكثير من خطر الإصابة بالعدوى اليومية. تأكد من تعيين Windows لتنزيل التحديثات وتثبيتها تلقائيًا.

للقيام بذلك في Windows 7 ، اضغط على مفتاح Windows ، اكتب تحديث Windows ، واضغط على Enter. انقر فوق "تغيير الإعدادات" في الجزء الأيمن وتأكد من تحديد "تثبيت التحديثات تلقائيًا (مستحسن)".

يمكنك التأكد من تحديث باقي البرامج على نظامك باستخدام أداة مساعدة لإدارة التصحيح. إن برنامجي المفضل في ثلاثة برامج تحديث مجانية قمت باختباره في مايو 2011 هو مفتش البرمجيات الشخصي في Secunia.

استخدم عنوان بريد إلكتروني يمكن التخلص منه

لا يستطيع الشخص قضاء الكثير من الوقت على الويب دون مواجهة موقع لا يمكن استخدامه إلا إذا قمت بالتسجيل عن طريق توفير عنوان بريد إلكتروني. إن توفير عنوان البريد الإلكتروني اليومي الخاص بك لكل خدمة ويب تسعى للحصول على عنوان بريد إلكتروني واحد هو مجرد المطالبة بالرسائل غير المرغوب فيها.

إذا كانت هناك فرصة ضئيلة ستحتاج إلى تلقي مراسلات من الخدمة (بمجرد تأكيد تسجيلك ، بالطبع) أدخل عنوان بريد إلكتروني قمت بإنشائه دون نية التحقق منه للرسائل الواردة. بدلاً من ذلك ، يمكنك إعادة توجيه الرسائل المستلمة في العنوان النهائي إلى مجلد من علبة الوارد العادية ومراقبة مجلد الرسائل المستلمة حسب الحاجة.

ووصف منشور من سبتمبر 2011 عدة خدمات مجانية تحمي بريدك الإلكتروني. في نوفمبر 2010 ، شرحت كيفية دمج وتنظيم العديد من حسابات البريد الإلكتروني.

غطت المشاركات السابقة كيفية إعادة توجيه الرسائل من Gmail إلى Outlook و Thunderbird ، بالإضافة إلى كيفية عكس العملية حتى تظهر رسائل بريد Outlook و Thunderbird في صندوق البريد الوارد في Gmail.

كن على استعداد لحالة الطوارئ الكمبيوتر

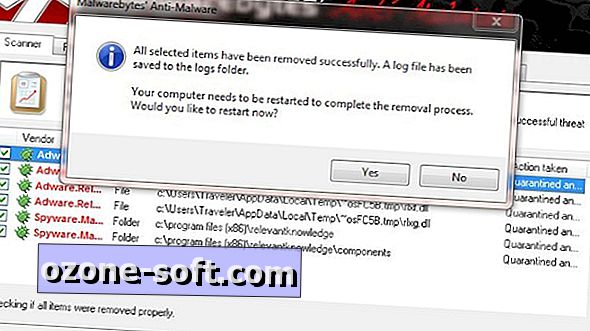

يعلم الجميع أنه يجب عليك استخدام برنامج مكافحة الفيروسات وجدار ناري. ارفع يدك إذا كان لديك أيضًا نسخة احتياطية حديثة من جميع ملفاتك المهمة ونسخة صورة حديثة من محرك الأقراص الثابت.

ليس الكثير من الأيدي!

أعترف بأن أحدث صور محركات الأقراص الخاصة بي على أجهزة الكمبيوتر التي تعمل بنظام التشغيل Windows لم يتجاوز عمرها عامًا واحدًا ، ولم أتمكن من إخبارك في آخر مرة قمت فيها بنسخ الملفات الشخصية المخزنة على تلك الأنظمة وعلى جهاز Mac Mini.

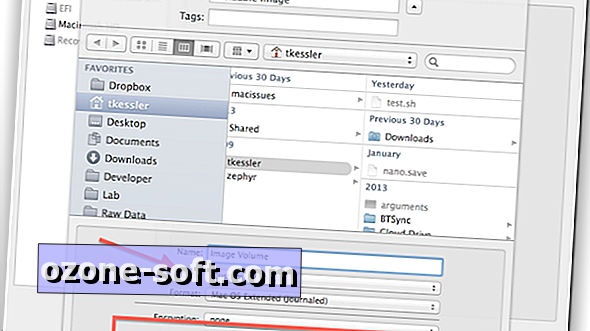

منذ أن بدأت استخدام Google Drive و iCloud كمستودعات رئيسية لملفاتي ، فأنا أقلق بشأن فقدان البيانات. للأسف ، في حين أن iCloud يتيح لك تشفير معلومات حساسة تخزنها هناك ، فإن التشفير ليس خيارًا على Google Drive.

في عام 2009 ، قارنت ثلاث خدمات تخزين مجانية على الإنترنت تتيح لك تشفير البيانات التي تخزنها. للأسف ، تقدم CryptoHeaven الآن إصدارًا مجانيًا لمدة 30 يومًا من خطط التخزين بسعر 8 دولارات في الشهر مقابل 200 ميجابايت.

تواصل SpiderOak توفير سعة تخزينية مشفرة تصل إلى 2 جيجا بايت مجاناً ، و SwissDisk - الخدمة التي أحبها أكثر - لا تزال تمنحك مساحة تخزين مشفرة مجانية تصل إلى 50 ميجابايت.

يجب أن يكون لدى جميع مستخدمي Windows قرص تمهيد سهل الاستخدام. يشرح موقع دعم Microsoft كيفية إنشاء قرص إصلاح نظام Windows 7 واستخدامه.

الحد من الأنشطة المالية الخاصة بك على الإنترنت

إنه القرن الواحد والعشرون. فقط Luddites التي ماتت في الصوف لا تزال البنوك المتراكمة من الطوب.

حسنا ، ربما لا. لقد كان صديق صديق للصواريخ عالمياً يعمل لمدة 40 عامًا تقريبًا ولم يستخدم أو تم إصداره لبطاقة الصراف الآلي. كل شيء من الأعمال التي يتعامل معها مع بنكه ينطوي على شخص شخصي.

(إنه أيضًا الشخص الذي يصف أمان شبكته بـ "الهواء": لا يوجد وصول لاسلكي في مقره).

إنني لا أعارض القيام بمعاملات ATM في بعض الأحيان - لكنني أتمنى لو أن هناك المزيد من الإيداعات وعدد أقل من عمليات السحب - لكنني لم أشترك أبدًا في حساب مصرفي عبر الإنترنت. لم أفصح أبداً عن عنوان البريد الإلكتروني الخاص بي للبنك.

وبهذه الطريقة أعرف أن أي رسالة يزعم أنها من البنك الخاص بي هي عملية احتيال: لا ، أو ، أو فيروسات. مثل العديد من الأشخاص الذين يتلقون دفعات مقابل الخدمات عبر PayPal ، أقوم بتحويل أرصدة PayPal بانتظام إلى حسابي المصرفي. ولكن بخلاف PayPal لا توجد خدمة ويب تعرف الأرقام المصرفية الخاصة بي. دعونا نأمل أن يجعلني هذا هدفا أصغر للمحتالين عبر الإنترنت.

عرض البريد الإلكتروني كنص عادي

تتطلب جميع خدمات بريد الويب ذات الأسماء الكبيرة بشكل افتراضي السماح بعرض الصور يدويًا في الرسائل التي تتلقاها من مرسلين لم تحددهم مسبقًا كجديرة بالثقة. يؤدي حظر الصور في الرسائل التي تتلقاها من مرسلين غير معروفين إلى تقليل فرص تنشيط بعض البرامج الضارة بواسطة البريد الإلكتروني ببساطة عن طريق عرض الرسالة المضيفة.

في منشور من نوفمبر 2008 ، وصفت أربعة تعديلات على Outlook لزيادة الإنتاجية. يغطي أحد النصائح كيفية إرسال الرسائل وتلقيها كنص عادي في Outlook 2003 و 2007 (الخطوات متشابهة في Outlook 2010).

قدمت متابعة نشرت الشهر التالي العديد من النصائح للبقاء آمنة أثناء استخدام البريد الإلكتروني. شرح أحد النصائح كيفية تمكين النص العادي في برنامج بريد Thunderbird الإلكتروني.

أطفئه؟ اتركه على؟ من تعرف؟

يؤدي الاستقصاء غير الرسمي عبر الإنترنت لخبراء الكمبيوتر إلى الاستنتاج الذي لا يمكن التراجع عنه وهو أن ترك أجهزة الكمبيوتر والأجهزة الأخرى المتصلة بالشبكة في جميع الأوقات أو إيقاف تشغيلها عند عدم الاستخدام يعتمد على ذلك.

يعتمد على ما هو غير مؤكد.

إجماع الخبراء هو أن إيقاف تشغيل الأجهزة المتصلة بالشبكة عندما لا تكون قيد الاستخدام يقلل بشكل طفيف من فرص الإصابة بالعدوى. ومع ذلك ، غالبًا ما يقوم مديرو الشبكات وبائعي البرامج بتطبيق التحديثات التلقائية في منتصف الليل. قد يؤدي إيقاف تشغيل الجهاز إلى تأخير أو منع تحديث هام من التثبيت.

من ناحية أخرى ، يمكن أن يؤدي إعادة تشغيل الكمبيوتر الشخصي أو الهاتف الذكي إلى تحسين الأداء عن طريق إيقاف العمليات غير الضرورية التي نسيت إيقاف تشغيلها وعن طريق إزالة خلايا العنكبوت. ثم مرة أخرى ، قد لا تؤدي إعادة التشغيل إلى تسريع الجهاز على الإطلاق ، وقد يؤدي ضغط إيقاف المكونات وتشغيلها إلى تقليل عمر الجهاز.

ولكن حتى في وضع السكون ، يستهلك الكمبيوتر الخامل بعض الطاقة. الطريقة الوحيدة لتقليل كمية الكهرباء التي تستخدمها هي إيقاف تشغيل جميع الأجهزة الكهربائية عند عدم استخدامها. (وهذا يشمل جميع أجهزة الشحن التي لا تزال موصلة بعد أن تصل إلى 100٪ من أجهزة الشحن التي يتم شحنها).

لهذا السبب أقول بشكل لا لبس فيه: أطفئهم. أم لا.

ترك تعليقك