في 9 يوليو ، سيغلق مكتب التحقيقات الفيدرالي FBI شبكة من خوادم DNS التي يعتمد عليها الكثير من الناس للوصول إلى الإنترنت بشكل صحيح. كانت هذه الخوادم في الأصل جزءاً من عملية احتيال قامت فيها عصابة إجرامية من المواطنين الإستونيين بتطوير وتوزيع حزمة برامج ضارة تسمى DNSChanger ، لكن مكتب التحقيقات الفيدرالي (FBI) استولى عليها وتحول إلى خدمة DNS مشروعة.

لقد انتشرت هذه البرامج الضارة على نطاق واسع لدرجة أن شركات طرف ثالث مثل Google و Facebook وعدد من مزودي خدمات الإنترنت مثل Comcast و COX و Verizon و AT & T انضموا إلى الجهود المبذولة للمساعدة في إزالتها من خلال إصدار إشعارات تلقائية للمستخدمين بأن أنظمتهم تكوينه مع شبكة DNS المارقة.

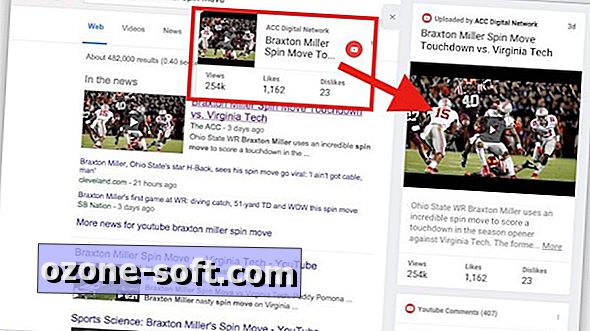

إذا تلقيت تحذيرًا مؤخرًا عند إجراء بحث على Google ، أو تصفح Facebook ، أو بطريقة أخرى باستخدام الويب الذي يدعي أن نظامك قد تعرض للاختراق ، فيمكنك التفكير في اتخاذ بعض الخطوات لفحص النظام الخاص بك للتعرف على وجود البرامج الضارة. يمكن القيام بذلك بطريقتين. أولاً ، يمكنك التحقق من إعدادات DNS في نظامك لمعرفة ما إذا كانت الخوادم التي يستخدمها جهاز الكمبيوتر جزءًا من شبكة DNS المارقة.

في أنظمة Mac ، افتح تفضيلات نظام الشبكة لكل خدمة شبكة (Wi-Fi ، Ethernet ، Bluetooth ، إلخ) ، وحدد الخدمة ، ثم انقر فوق الزر "Advanced". اتبع هذا عن طريق تحديد علامة التبويب "DNS" والتأكد من خوادم DNS المدرجة. يمكنك أيضًا القيام بذلك في Terminal عن طريق تشغيل الأمر التالي أولاً:

networksetup -listallnetworkservices

بعد تشغيل هذا الأمر ، قم بتشغيل الأمر التالي على كل من الأسماء المدرجة (تأكد من إزالة أية علامات نجمية من أمام الأسماء ، وتأكد من وجود الأسماء في علامات اقتباس إذا كانت هناك أي مسافات فيها):

networksetup -getdnsservers "SERVICE NAME"

كرر هذا الأمر لكافة الخدمات المدرجة (خاصة إيثرنت واتصالات Wi-Fi) لسرد جميع خوادم DNS المكوّنة.

على جهاز Windows (بما في ذلك أي من تلك الأجهزة التي قد تكون قد قمت بتثبيتها في جهاز ظاهري) ، يمكنك فتح أداة سطر الأوامر (حدد "تشغيل" من قائمة "ابدأ" وأدخل "cmd" أو في Windows 7 اختر "All Programs" "ثم اختر سطر الأوامر من مجلد" البرامج الملحقة ". في سطر الأوامر ، قم بتشغيل الأمر التالي لسرد كافة معلومات واجهة الشبكة ، بما في ذلك عناوين IP لخادم DNS المكوّن:

ipconfig / جميع

بمجرد إدراج خوادم DNS الخاصة بنظامك ، قم بإدخالها في صفحة ويب مدقق DNS الخاص بـ FBI لمعرفة ما إذا تم تحديدها كجزء من شبكة DNS المارقة. بالإضافة إلى البحث عن إعدادات نظام أسماء النطاقات والتحقق منها يدويًا ، ظهر عدد من خدمات الويب التي ستختبر نظامك الخاص ببرامج DNSChanger الضارة. قامت مجموعة عمل DNSChanger بتجميع قائمة بالعديد من هذه الخدمات ، والتي يمكنك استخدامها لاختبار النظام الخاص بك (بالنسبة لهؤلاء الموجودين في الولايات المتحدة ، يمكنك الانتقال إلى dns-ok.us لاختبار الاتصال الخاص بك).

إذا ظهرت هذه الاختبارات نظيفة ، فلا داعي للقلق. ومع ذلك ، إذا أعطوك أي تحذيرات ، فيمكنك استخدام ماسح ضوئي لمكافحة البرامج الضارة للتحقق من البرامج الضارة لـ DNSChanger وإزالتها. بالنظر إلى أن البرمجيات الخبيثة توقفت فجأة في نوفمبر 2011 ، كان هناك متسع من الوقت لشركات الأمن لتحديث تعريفاتها المضادة للبرمجيات الخبيثة لتشمل جميع المتغيرات من DNSChanger. إذا كان لديك ماسح ضوئي للبرامج الضارة ولم تستخدمه مؤخرًا ، فتأكد من تشغيله وتحديثه بشكل كامل ، متبوعًا بإجراء مسح كامل لنظامك. قم بذلك لكل كمبيوتر شخصي و Mac على شبكتك ، بالإضافة إلى التأكد من التحقق من إعدادات الموجه لمعرفة ما إذا كانت إعدادات DNS هناك صحيحة من ISP أو إعدادات DNS خادعة.

إذا كان جهاز التوجيه أو جهاز الكمبيوتر الخاص بك لا يعرض أية عناوين خادم DNS صالحة بعد إزالة البرامج الضارة ، وكان النظام الخاص بك غير قادر على الاتصال بخدمات الإنترنت ، يمكنك محاولة تكوين النظام الخاص بك لاستخدام خدمة DNS عامة ، مثل تلك الموجودة في OpenDNS و Google ، عن طريق إدخال عناوين IP التالية في إعدادات الشبكة لنظامك:

8.8.8.8

8.8.4.4

208.67.222.222

208.67.220.220

إذا اكتشفت بعد يوم الإثنين أنه لم يعد بإمكانك الوصول إلى الإنترنت ، فمن المحتمل أن يكون جهاز توجيه الشبكة أو النظام الخاص بك لا يزال قيد التهيئة مع خوادم DNS المارقة وستحتاج إلى محاولة الكشف عن البرامج الضارة وإزالتها من أنظمتك مرة أخرى. لحسن الحظ ، ليست البرمجيات الخبيثة خبيثة في الطبيعة ، لذا فإنها لن تنتشر بنفسها وتعيد إصابة الأنظمة تلقائيًا. لذلك ، بمجرد إزالتها وبمجرد أن يقوم المستخدمون بإعداد خوادم DNS صالحة على أنظمتهم ، يجب أن يكون لدى أجهزة الكمبيوتر المتأثرة حق الوصول المناسب إلى الإنترنت.

قصص ذات الصلة

- FBI يعالج DNSChanger البرمجيات الخبيثة احتيال

- عملية Ghost انقر على خوادم DNS للبقاء على الإنترنت حتى يوليو

- يمكن أن تختفي شبكة الإنترنت لجحافل من الناس في يوليو ، يحذر مكتب التحقيقات الفيدرالي

- ستنبه Google المستخدمين إلى حدوث عدوى ببرامج ضارة من DNSChanger

- جديد متغير DNSChanger طروادة تستهدف أجهزة التوجيه

خلفية

DNS هو "نظام أسماء النطاقات" ، الذي يعمل كدليل هاتف الإنترنت ويترجم عناوين URL سهلة الاستخدام مثل "www.cnet.com" إلى عناوين IP الخاصة بها التي تستخدمها أجهزة الكمبيوتر وأجهزة التوجيه لإنشاء الاتصالات. نظرًا لأن DNS هو الواجهة بين عنوان URL المكتوب والخادم المستهدف ، فإن حلقة الجريمة أنشأت شبكة DNS الخاصة بها والتي تعمل بشكل كبير بشكل طبيعي ، ولكنها ستسمح أيضًا للحلقة بإعادة توجيه حركة المرور بشكل تعسفي لعناوين URL محددة إلى مواقع ويب مزيفة لأغراض سرقة المعلومات الشخصية أو جعل الأشخاص ينقرون على الإعلانات.

لا يكفي إعداد شبكة DNS المارقة في حد ذاتها ، نظرًا لأنه يجب تحديد هذه الشبكة في إعدادات الكمبيوتر حتى يتم استخدامها. ولتحقيق ذلك ، خلقت حلقة الجريمة البرنامج الضار لـ DNSChanger (يشار إليه أيضًا باسم RSplug ، Puper ، و Jahlav) ، والذي تم توزيعه كحصان طروادة ونجح في إصابة الملايين من أنظمة الكمبيوتر في جميع أنحاء العالم. وبمجرد تثبيتها ، ستعمل هذه البرامج الضارة باستمرار على تغيير إعدادات DNS الخاصة بالكمبيوتر المتأثر وحتى أجهزة توجيه الشبكة ، للإشارة إلى شبكة DNS المارقة الخاصة بدائرة الجريمة. ونتيجة لذلك ، حتى إذا غيّر الأشخاص إعدادات نظام أسماء النطاقات الخاصة بأجهزة الكمبيوتر يدويًا ، فسيتم إرجاع هذه التغييرات تلقائيًا بواسطة البرامج الضارة على أنظمتهم.

بما أن الملايين من مستخدمي الكمبيوتر قد أصيبوا بهذه البرامج الضارة ، فبمجرد استئصال حلقة الجريمة في نوبة نوفمبر 2010 متعددة الأطراف المسماة Operation Ghost Click ، قرر مكتب التحقيقات الفيدرالي (FBI) وغيره من السلطات الحكومية إيقاف تشغيل شبكة DNS المارقة لأن هذا من شأنه أن يمنع على الفور الأنظمة المصابة من حل عناوين URL ، وبذلك تكون قد أغلقت الإنترنت بشكل فعال لهم. وبدلاً من ذلك ، ظلت شبكة نظام أسماء النطاقات نشطة وتم تحويلها إلى خدمة مشروعة في حين تم بذل الجهود لإعلام مستخدمي البرامج الضارة لـ DNSChanger والانتظار حتى ينخفض عدد الإصابات في جميع أنحاء العالم.

في البداية ، تم تحديد شبكة DNS المارقة للإغلاق في مارس من هذا العام ؛ ومع ذلك ، في حين انخفض معدل العدوى بشكل ملحوظ بمجرد كسر حلقة الجريمة ، وظل عدد أجهزة الكمبيوتر المصابة مرتفعة نسبيا ، لذلك مدد مكتب التحقيقات الفيدرالية الموعد النهائي إلى 9 يوليو (يوم الاثنين القادم). للأسف ، حتى مع اقتراب هذا الموعد النهائي ، لا يزال الآلاف من أجهزة الكمبيوتر في جميع أنحاء العالم مصابين بالبرامج الضارة من DNSChanger ، وعندما يتم إغلاق الخوادم ، لن تتمكن هذه الأنظمة من حل عناوين URL إلى عناوين IP.

ترك تعليقك