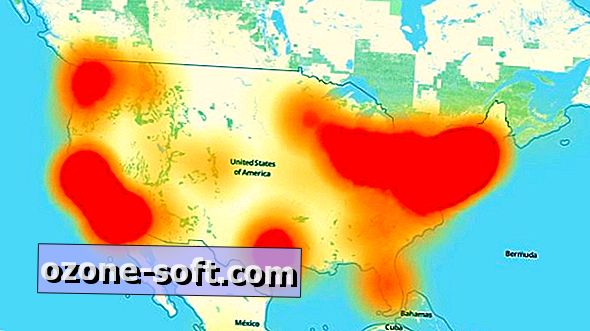

في يوم الجمعة ، لم يتمكن العديد من مستخدمي الإنترنت في الولايات المتحدة من الوصول إلى تويتر ، ولكن ذلك كان مجرد بداية.

في نهاية المطاف ، علمنا أن هذا كان بسبب اختراق المتسللين لآلاف الكاميرات وأجهزة تسجيل الفيديو الرقمية التي كانت متصلة بالإنترنت ، مما أدى إلى إنشاء مجموعة كبيرة من أجهزة الكمبيوتر الصغيرة التي من شأنها أن تقدم عروض المتطفلين. استخدم المهاجمون الأجهزة لإرسال كميات هائلة من طلبات الصفحات إلى شركة تدعى Dyn تمكنت من إدارة حركة مرور الويب على Twitter ومجموعة من المواقع الشهيرة الأخرى مثل Netflix و Reddit و Etsy.

دفن في هذه القصة الغريبة من الخيال هو تفصيل لافت للنظر: حقيقة أن المتسللين يمكن أن تبحث عن أي جهاز متصل بالإنترنت مع بضع ضربات المفاتيح.

موقع واحد على وجه الخصوص ، دعا Shodan ، يفسح المجال نفسه بأنه "محرك البحث لإنترنت الأشياء" ، إعطاء أي شخص يبحث الوصول إلى المعلومات على أي جهاز متصل بالإنترنت.

كيف يعمل هذا؟ والأهم من ذلك ، لماذا يوجد هذا النوع من الخدمات ، وماذا يمكن أن يكون جيدًا؟ تابع القراءة لمعرفة المزيد عن Shodan و إنترنت الأشياء القابلة للبحث.

إذا قمت بتوصيله ، فسيبحثون

للبحث عن كاميرات الأمان (أو أجهزة مراقبة الطفل من Wi-Fi أو أجهزة التلفزيون الذكية أو أجهزة التوجيه) ، يجب على جميع المتسللين القيام بذلك هو الذهاب إلى Shodan.

كما يتيح كل من Google و Bing للباحثين البحث عن أي شيء متصل بالإنترنت واكتشاف عنوان IP الخاص بالأداة. إذا عرف الأشرار كيفية اختراق نوع معين من الأجهزة ، فيمكنهم البحث عن تلك الأجهزة على وجه التحديد بقصد اختراقهم بشكل جماعي.

يبدو الأمر مخيفًا ، لكن الحقيقة هي أن أي شخص لديه المهارات يمكنه أن يصنع أداة للبحث عن الأجهزة المتصلة بالإنترنت ، سواء كانوا أشخاصًا جيدين أو أشخاصًا سيئين.

ويرجع ذلك إلى أن كل جهاز من هذه الأجهزة لديه عنوان IP ، ومجموعة من الأرقام التي تحدده وتعمل كعنوان محدد على الشبكة. عناوين IP هي معلومات عامة ، والتي يمكن لأي شخص فهرستها على محرك البحث ، وليس فقط Shodan أو Google أو Bing.

يقول سرينيفاس موكامالا ، الرئيس التنفيذي لشركة SecuritySense للأمن السيبراني: "الاتصال قابلية الوصول". "إذا كان يمكن الوصول إليه ، فسيتم فهرسته."

تمكين البحوث الأمنية

يقول مبدعو شودان وأدوات البحث المشابهة إن هدفهم هو مساعدة الباحثين الجيدين ، الذين غالباً ما يطلق عليهم القبعات البيضاء ، مثل أبطال الغربيين في المدارس القديمة.

في الواقع ، الباحثون هم مستخدمون رئيسيون لـ Shodan ، الرئيس التنفيذي للشركة ، جون ماذرلي ، قال لـ CNET في مارس.

على الرغم من أنه من المحتمل أن يستخدم المتسللون Shodan أو Google أو Bing لتحديد الكاميرات ومسجلات الفيديو الرقمية التي تعرضوا لها لشن هجوم يوم الجمعة ، إلا أنهم كانوا قد فعلوا ذلك أيضًا باستخدام الأدوات المتاحة في دوائر القرصنة المشبوهة.

ولكن بدون أدوات البحث القانونية هذه ، سيجد الباحثون ذوو القبعة البيضاء صعوبة أكبر في إيجاد أنظمة ضعيفة متصلة بالإنترنت. يمكن أن يحافظ ذلك على العاملين في مجال الأمن السيبراني في قسم تكنولوجيا المعلومات في الشركة من التحقق من أجهزته التي تسرّب بيانات حساسة على الإنترنت ، على سبيل المثال ، أو أن يكون لديهم ثغرة معروفة قد تسمح للمتسللين بالدخول.

على الرغم من أن مواقع مثل Shodan قد تجعلك تشعر بأنك مكشوف ، إلا أن خبراء الأمن يقولون إن الأشخاص الجيدين يجب أن يكونوا قادرين على رؤية ما يمكن للأشرار أن يكونوا فعالين.

يقول موكامالا: "فكروا في هذا كأداة استطلاع".

ترك تعليقك